ב־2026 סייבר הוא כבר לא נספח: כך אבטחת מידע הפכה לדרישת רגולציה מרכזית בציוד רפואי

אם עד לא מזמן אבטחת סייבר נתפסה אצל חלק מהחברות כעניין של IT, ב־2026 ברור יותר מתמיד שזה כבר לא המצב. בעולם הציוד הרפואי והבריאות הדיגיטלית, סייבר הפך לחלק מהשפה של איכות, ניהול סיכונים, תיעוד רגולטורי ומוכנות למבדקים.

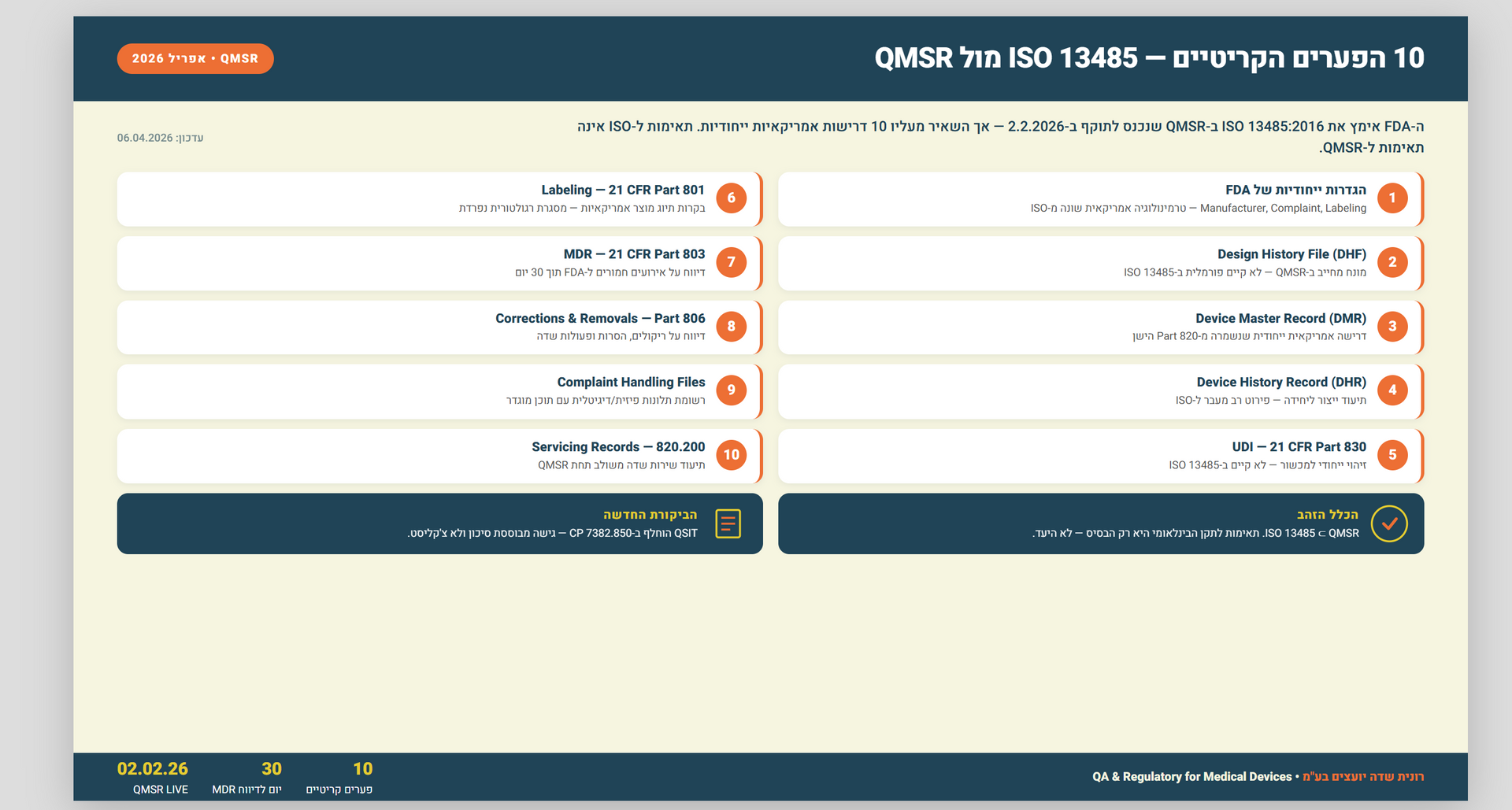

הסיבה שזה חשוב עכשיו היא לא רק טכנולוגית, אלא רגולטורית מאוד. ב־2 בפברואר 2026 נכנסה לתוקף בארה"ב תקנת ה־QMSR של ה־FDA, שמיישרת את דרישות מערכת האיכות עם ISO 13485:2016. באותו חודש פורסמה גם הנחיית סייבר מעודכנת של ה־FDA למכשור רפואי, שמחדדת מה הרשות מצפה לראות בתכנון המוצר, בתיוג, ובחומר המוגש במסגרת premarket submissions. במקביל, באירופה מתקרב מועד היישום הרחב של ה־AI Act ב־2 באוגוסט 2026, ובמוצרים מסוימים, בעיקר כאלה שמשלבים תוכנה, AI או קישוריות, כבר אי אפשר להפריד בין חדשנות לבין ציות.

מה בעצם השתנה?

הנקודה המרכזית היא שסייבר כבר לא עומד בצד כתוספת למסמך טכני. הוא נכנס פנימה אל לב המערכת: ניהול סיכונים, עקיבות, בקרה על שינויים, טיפול בתקלות, אחריות אחרי שיווק, והוכחה שהמוצר נשאר בטוח ואמין גם כשהוא מחובר, מתעדכן, או נשען על תוכנה מתקדמת.

במילים פשוטות, אם המכשור הרפואי שלכם אוסף מידע, מתחבר לרשת, מקבל עדכונים, שולח נתונים, או מתממשק עם מערכות אחרות, הרגולטור מצפה לראות לא רק מוצר עובד, אלא מערכת שלמה שיודעת להגן עליו לאורך מחזור החיים.

למה זה רלוונטי במיוחד לחברות ציוד רפואי ודיגיטל הלת'?

כי הרבה מהחברות שפועלות היום בשוק לא מפתחות רק “מכשיר”, אלא פתרון. הפתרון הזה כולל חומרה, תוכנה, ממשקי משתמש, חיבוריות, שירות מרחוק, ולעיתים גם מנועי AI. ככל שהמוצר חכם ומקושר יותר, כך גדלה גם הציפייה להראות שליטה טובה יותר בסיכונים.

זה משפיע על כמה נקודות קריטיות:

כבר בשלב הפיתוח צריך לחשוב על סייבר כחלק מדרישות התכן, ולא כתוספת מאוחרת.

במסמכי האיכות צריך להראות איך הארגון מזהה סיכונים, מנהל שינויים, ושומר על עקביות בין גרסאות.

בהגשות רגולטוריות צריך לתמוך בטענות בצורה מסודרת, עם תיעוד ברור ולא מאולתר.

ובשלב הפוסט־מרקט צריך להראות שהארגון יודע לזהות אירועים, להגיב, לעדכן וללמוד.

איפה ארגונים נופלים בדרך כלל?

לא תמיד בגלל טכנולוגיה חלשה, אלא בגלל פער בין מחלקות. הפיתוח עובד בכיוון אחד, האיכות בכיוון אחר, הרגולציה מצטרפת מאוחר מדי, והאבטחה בכלל מטופלת מחוץ לתהליך. התוצאה היא מסמכים שלא מדברים באותה שפה, הערכות סיכונים חלקיות, ומוכנות לא מספקת לביקורת או להגשה.

בפועל, זה יכול להתבטא בשאלות קשות מצד רגולטורים, בעיכובים, בדרישה להשלמות, או פשוט בתחושה שהחברה “עובדת קשה” אבל לא מצליחה להציג תמונה מלאה ומשכנעת.

מה כדאי לעשות כבר עכשיו?

השלב הראשון הוא לשנות את נקודת המבט. במקום לשאול אם צריך “להוסיף” סייבר, צריך לשאול איפה הסייבר כבר אמור להיות משולב ולא מספיק משולב.

כדאי לבדוק:

האם ניהול הסיכונים כולל גם תרחישי סייבר באופן שיטתי.

האם הנהלים, הרשומות והבקרות באמת משקפים את אופן העבודה בפועל.

האם יש עקיבות טובה בין פיתוח, ולידציה, שינויים, ותמיכה אחרי שיווק.

האם מי שמתכונן ל־FDA, MDSAP, CE או אמ"ר יודע להציג סיפור רגולטורי שלם, ולא אוסף מסמכים נפרדים.

האם במוצרים מבוססי תוכנה או AI יש חשיבה מספקת על שקיפות, פיקוח אנושי, robustness ועדכון מבוקר.

איך זה מתחבר ישירות לעולם של רונית שדה?

זה בדיוק המקום שבו רגולציה, איכות ובטיחות נפגשות. מהאתר של רונית שדה עולה בצורה ברורה שהעשייה כוללת הכנה למבדקי FDA ו־MDSAP, הקמה ושדרוג של מערכות איכות, רישום ציוד רפואי, ליווי רגולטורי ועמידה בתקנים. לכן הנושא הזה אינו “עוד טרנד טכנולוגי”, אלא שינוי מעשי שמשפיע על הדרך שבה חברות צריכות לבנות תהליכים, לכתוב נהלים, להכין תיקים ולעבור מבדקים.

הערך המקצועי כאן הוא לא רק להבין מה הרגולטור פרסם, אלא לתרגם את זה לעבודה ארגונית אמיתית: לזהות פערים, לחדד אחריות, ליישר בין איכות לפיתוח, ולהכין את הארגון לדרישות שכבר נמצאות בדלת.

לסיכום

2026 מסמנת נקודת מעבר ברורה: סייבר במכשור רפואי הוא כבר לא נושא משני ולא פרויקט צד. הוא חלק מהאמינות של המוצר, מהבשלות של מערכת האיכות, ומהיכולת של הארגון לעמוד מול רגולטורים בביטחון.

חברות שיטפלו בזה עכשיו ירוויחו לא רק עמידה טובה יותר בדרישות, אלא גם תהליכים מסודרים יותר, שפה ארגונית אחידה יותר, ומוכנות גבוהה יותר לשוק שמשתנה מהר. בעולם של ציוד רפואי, דיגיטל הלת' ופתרונות מבוססי תוכנה, זה כבר לא nice to have. זו ציפייה מקצועית בסיסית.

האם סייבר רלוונטי רק למכשור רפואי שמחובר לאינטרנט?

לא. גם מכשור עם רכיבי תוכנה, ממשקים חיצוניים, עדכונים, או חיבור למערכות אחרות עשוי לעורר ציפיות רגולטוריות בתחום הסייבר.

מה הקשר בין QMSR לבין סייבר?

QMSR מחזק את ההסתכלות על איכות כמערכת מלאה לאורך חיי המוצר. בפועל, סייבר הופך לחלק מניהול הסיכונים, התיעוד, הבקרות והמוכנות לביקורת.

האם זה רלוונטי גם לחברות דיגיטל הלת' ו-SaMD?

בהחלט. במוצרים מבוססי תוכנה, ובוודאי כשיש AI או קישוריות, הדרישה להראות בקרה, שקיפות ועמידות רק גדלה.

מתי כדאי להתחיל להיערך?

כבר עכשיו. המתנה לשלב ההגשה או למבדק עצמו בדרך כלל יוצרת לחץ, פערים ותיקונים יקרים יותר.

מה הצעד הראשון המומלץ לארגון?

לבצע מיפוי פערים מסודר בין הפיתוח, האיכות, הרגולציה והסייבר, ולבדוק האם הנהלים, הרשומות והערכת הסיכונים באמת מתארים את המציאות הארגונית.